tcpdump, l’outils indispensable

La plupart des personnes, qui vont chercher à sniffer vont utiliser Wireshark, mais on oublie souvent que TCPDUMP est un outils très efficace et natif à linux !

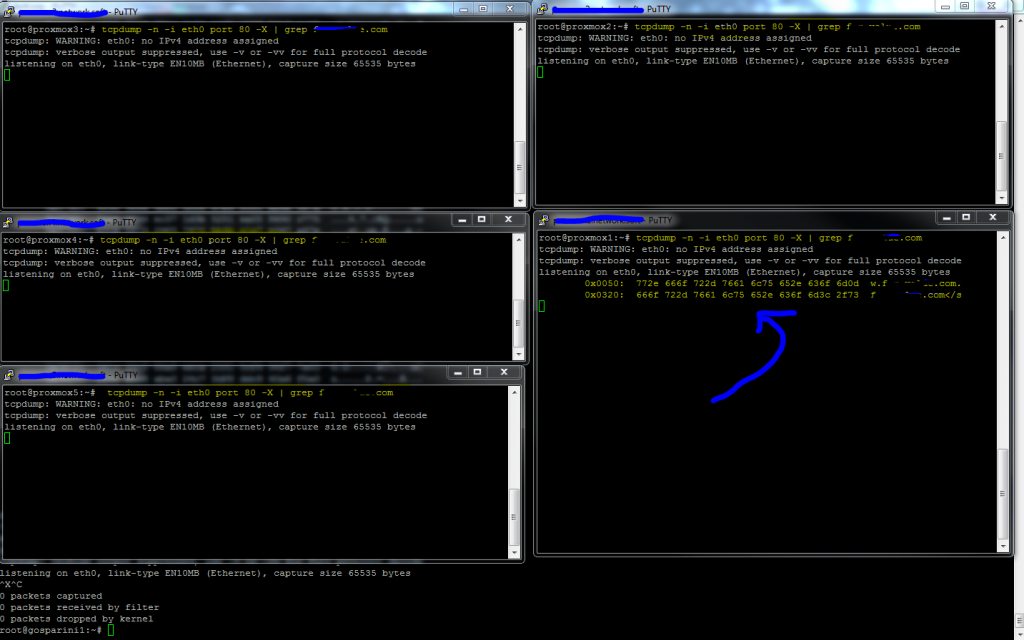

Dans mon contexte j'étais à chercher un site qui transitait par des proxmox, sans savoir par lequels, évidement pas d’apache d'installé donc, s'était sans compter sur :

tail -f /var/log/apache/access.log | grep monsite.com

J'étais démunis donc sans ce cher fichier de log qui m'aurait dis si oui ou non nous passions par tel ou tel machine .... comprenez ma tristesse ^^

Mais Tcpdump était là, tapis dans l'ombre ^^

Bref la petite commande qui m'a permit de checker sur plusieurs proxmox simultanément, par ou transitait mon site est :

tcpdump -n -i eth0 port 80 -X | grep monsite.com

-n : Ne convertie pas les adresse

-i : Spécifie l'interface eth0 (ethernet), wlan0 (wifi), ...

port 80 : Indique sur quel port écouter

-X : alors là vous avez l'embarras du choix vous pouvez mettre également -XX ou -x ou -xx c'est selon le type de donnée que vous souhaitez récupérer, header, data, ...

Dans cette exemple j'ai ajouté un :

| grep monsite.com

Pour n'afficher que les lignes qui traite de mon site, vous comprenez que dans une boite d’hébergement si je n'avais pas fait un grep j'aurais eu bien du mal à retrouver le site en question.

Vous pouvez également rediriger vers un fichier en ajoutant le paramètre :

-w [fichier] : Redigie la sortie vers [fichier]

tcpdump -n -i eth0 port 80 -X -w FichierDeSortie.txt

Qui récupérera donc tous les paquets dans votre fichier de sortie.

Voilà, j'espère que ce petit article vous donnera une vue plus simplifié de l'utilisation de tcpdump, vous pouvez vous en servir également pour les mails sortant avec le port 25 ou entrant avec le port 110, ... bref un usage illimité qui est principalement utilisé dans les audits de sécurités ^^